Spis treści

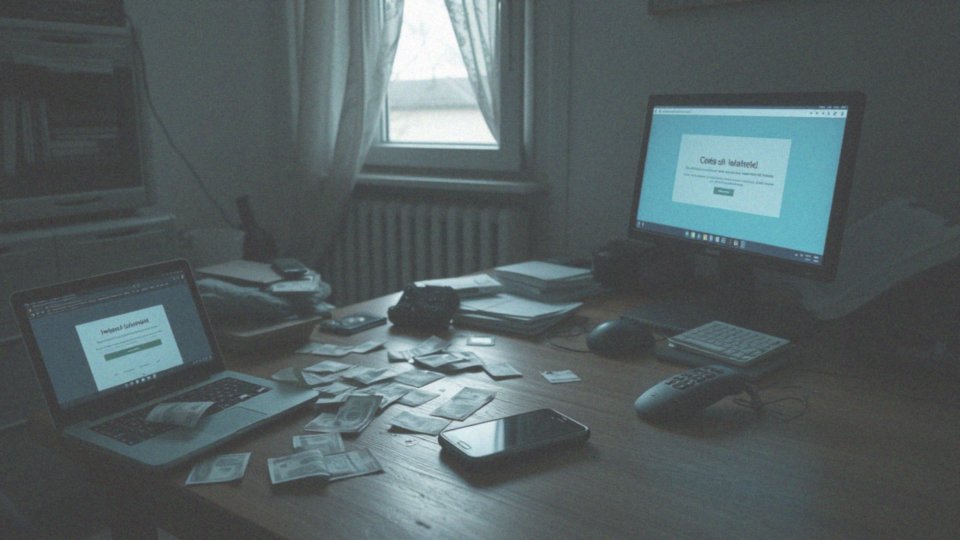

Co to jest phishing?

Phishing to niebezpieczny cyberatak, którego celem jest wyłudzenie poufnych danych, takich jak:

- hasła,

- dane kart kredytowych,

- informacje osobiste,

- dostęp do kont bankowych.

Cyberprzestępcy, podszywając się pod wiarygodne podmioty, na przykład znane firmy lub osoby publiczne, starają się uwiarygodnić swoje działania. Używają oni technik socjotechnicznych, manipulując ofiarami poprzez wywoływanie poczucia zagrożenia lub presji czasu. W rezultacie phishing nie tylko prowadzi do kradzieży danych, ale często także do poważniejszych konsekwencji, takich jak kradzież tożsamości. Krótko mówiąc, ofiarą phishingu może paść każdy.

Jakie są rodzaje phishingu?

Phishing, czyli cyberoszustwo, przybiera wiele form, różniących się zarówno metodami działania, jak i celem. Warto znać te najpopularniejsze, by skutecznie się przed nimi bronić. Do najczęstszych rodzajów phishingu należą:

- phishing e-mail: przestępcy rozsyłają wiadomości podszywające się pod znane firmy, jak banki, aby skłonić Cię do ujawnienia poufnych informacji,

- vishing (phishing głosowy): oszuści próbują wyłudzić dane (np. hasła, numery kart kredytowych) przez telefon,

- smishing (phishing SMS-owy): ofiara otrzymuje SMS z linkiem prowadzącym do podrobionej strony internetowej,

- spear phishing: atak wymierzony w konkretną osobę lub firmę, gdzie oszuści starannie zbierają informacje o swoim celu, by uwiarygodnić atak,

- whaling: odmiana spear phishingu, skupiona na osobach na wysokich stanowiskach, np. dyrektorach,

- clone phishing: polega na skopiowaniu prawdziwej wiadomości e-mail i podmienieniu w niej linków na fałszywe, prowadzące do niebezpiecznych stron,

- phishing wewnętrzny: skierowany do pracowników firmy w celu uzyskania dostępu do poufnych danych i systemów,

- spoofing IDN: za pomocą znaków przypominających litery alfabetu łacińskiego tworzone są fałszywe adresy internetowe, łatwe do pomylenia z prawdziwymi,

- pharming: zaawansowana metoda, w której nawet po wpisaniu poprawnego adresu zostajesz przekierowany na fałszywą stronę dzięki manipulacji ustawieniami serwerów DNS,

- phishing w mediach społecznościowych: przestępcy rozsyłają fałszywe linki i wiadomości, aby wyłudzić dane.

Dlatego zawsze zachowuj ostrożność!

Jakie są podstawowe cele phishingu?

Oszustwa phishingowe mają jeden zasadniczy cel: wykraść Twoje newralgiczne dane. Przestępcy czyhają na różnorodne informacje, a szczególnie interesują ich:

- loginy i hasła do kont bankowych,

- skrzynki e-mail,

- profile w mediach społecznościowych,

- konta firmowe,

- dane osobowe (adres zamieszkania, numer telefonu czy PESEL),

- numery dowodów osobistych i paszportów,

- dane kart kredytowych i kody autoryzacyjne (np. BLIK),

- inne poufne informacje finansowe.

Skradzione dane mogą być wykorzystane na wiele sposobów. Jednym z najczęstszych jest kradzież tożsamości, co pozwala im przejąć kontrolę nad Twoimi kontami. Grozi to poważnymi stratami finansowymi, a także naraża na szantaż i inne formy cyberprzestępczości.

Krótko mówiąc, phishing to podstępna próba uzyskania dostępu do Twoich najcenniejszych zasobów. Dlatego zachowaj szczególną ostrożność i czujność!

Jakie są najczęstsze metody phishingu?

Cyberprzestępcy dysponują szerokim wachlarzem metod oszustw. Do najpopularniejszych należą:

- phishing,

- smishing,

- tworzenie podrobionych stron internetowych, które łudząco przypominają prawdziwe serwisy,

- zainfekowane załączniki w mailach,

- fałszywe wezwania do zapłaty,

- podszywanie się pod pracowników pomocy technicznej.

Wykorzystują do tego komunikatory internetowe oraz serwisy społecznościowe, gdzie łatwo dotrzeć do szerokiego grona potencjalnych ofiar. Phishing, zarówno w wersji mailowej, jak i poprzez SMS (smishing), polega na podszywaniu się pod znane firmy lub instytucje, aby wzbudzić zaufanie. Wiadomości te zawierają linki kierujące do spreparowanych witryn, gdzie nieostrożni użytkownicy, przekonani o autentyczności strony, wprowadzają swoje poufne dane, takie jak loginy i hasła. Oprócz tego, oszuści rozpowszechniają złośliwe oprogramowanie, na przykład poprzez załączniki zarażone wirusami. Rozsyłają również sfabrykowane faktury, próbując wyłudzić pieniądze, lub oferują rzekomą pomoc techniczną, która w rzeczywistości ma na celu przejęcie kontroli nad urządzeniem ofiary. Nie wahają się też wykorzystywać popularnych portali sprzedażowych, blogów czy fałszywych profili w mediach społecznościowych, aby uwiarygodnić swoje działania i skuteczniej wyłudzać cenne informacje.

Jak działa inżynieria społeczna w phishingu?

Inżynieria społeczna to kluczowy element ataków phishingowych – to sztuka manipulowania naszymi umysłami, by nakłonić nas do podejmowania lekkomyślnych decyzji. Cyberprzestępcy, wykorzystując rozmaite techniki wpływu, grają na naszych emocjach i zachowaniach. Często, podszywając się pod zaufane instytucje, starają się wzbudzić nasze zaufanie, co sprawia, że atak wydaje się bardziej autentyczny. Oszuści ci, dysponując informacjami o swoich ofiarach, często pozyskanymi z różnych źródeł, personalizują ataki, czyniąc je bardziej przekonującymi. Kreują:

- poczucie nagłej pilności,

- podsycają strach,

- obiecują niesamowite korzyści,

wszystko po to, aby skłonić ofiarę do natychmiastowego działania, bez chwili na refleksję. Na przykład, mogą rozsyłać spreparowane wiadomości e-mail, imitujące oficjalne powiadomienia z banku, informując o rzekomej podejrzanej aktywności na koncie i żądając pilnej weryfikacji danych. Alternatywnie, mogą oferować kuszące nagrody lub promocje w zamian za ujawnienie poufnych informacji, zachęcając nas do kliknięcia w podejrzane odnośniki.

Jakie są typowe ofiary phishingu?

Phishing to poważne niebezpieczeństwo, które czai się na każdego internautę, bez względu na to, czy jest to osoba prywatna, pracownik korporacji, czy przedstawiciel instytucji. Ataki te nie wybierają ofiar – mogą dotknąć każdego, niezależnie od wieku, płci czy poziomu wiedzy technologicznej. Hakerzy obierają za cel zarówno zwykłych użytkowników sieci, jak i osoby zajmujące wysokie stanowiska, w tym dyrektorów i właścicieli firm, którzy szczególnie często padają ich łupem. Szczególnie narażone na tego typu zagrożenia są osoby nieświadome ryzyka związanego z korzystaniem z internetu i niedbające o podstawowe zasady bezpieczeństwa. Należy mieć świadomość, że niebezpieczeństwo jest realne. Dla firm szczególnie groźne są spear phishing i whaling – wyrafinowane ataki, które celują w konkretne osoby lub grupy. To właśnie dlatego organizacje powinny zachować szczególną czujność i regularnie szkolić swoich pracowników w zakresie cyberbezpieczeństwa.

Jakie emocje motywują do działania w phishingu?

Phishing to perfidna gra oszustów na Twoich emocjach. Zręcznie manipulują Tobą, odwołując się do Twoich najsilniejszych uczuć:

- nadziei na szybki zysk,

- strachu przed utratą dostępu do ważnego konta,

- ciekawości,

- poczucia presji czasu,

- a nawet chęci pomocy bliźniemu.

Cyberprzestępcy liczą na to, że pod wpływem emocji zareagujesz impulsywnie, bez chwili zastanowienia. Mogą Cię skusić wizją łatwych pieniędzy, wystraszyć groźbą zablokowania konta lub wzruszyć prośbą o pilne wsparcie finansowe, która rzekomo pochodzi od przyjaciela. Oszuści wykorzystują również Twoją ewentualną niewiedzę. Osoby, które nie czują się pewnie w świecie technologii, są szczególnie narażone na ryzyko stania się ofiarą phishingu, często nie zdając sobie sprawy z czyhających na nie zagrożeń. Rozpoznanie fałszywej wiadomości przychodzi im z większym trudem. Właśnie dlatego ta kombinacja – emocjonalna manipulacja i brak odpowiedniej wiedzy – czyni phishing tak skutecznym narzędziem w rękach przestępców. Dlatego zachowaj szczególną ostrożność i zawsze, zanim podejmiesz jakiekolwiek działanie, dokładnie zweryfikuj otrzymane informacje.

Jakie są skutki finansowe phishingu?

Skutki finansowe phishingu potrafią być naprawdę dotkliwe. Ofiary tracą:

- oszczędności zgromadzone na rachunkach bankowych,

- środki z kart kredytowych,

- dostęp do kont w popularnych serwisach płatniczych.

Jest to wynik nieautoryzowanych transakcji. Co więcej, odzyskanie skradzionych danych wiąże się z dodatkowymi kosztami, a wyjaśnianie podejrzanych obciążeń i walka z windykacją długów zaciągniętych przez przestępców staje się uciążliwą koniecznością. Wszystko to przez wyłudzone informacje! Phishing niszczy reputację i obniża zdolność kredytową, generując zarówno natychmiastowe straty finansowe, jak i długotrwałe kłopoty ekonomiczne.

Jakie są długoterminowe skutki phishingu?

Skutki ataków phishingowych mogą być naprawdę poważne i dalekosiężne. Kradzież tożsamości, będąca ich następstwem, często prowadzi do długotrwałych problemów finansowych i prawnych, które potrafią ciągnąć się latami. Przykładowo, ofiara może napotkać trudności w:

- uzyskaniu kredytu,

- założeniu konta bankowego,

- wynajmie mieszkania.

Utrata zaufania do sieci to kolejny, istotny efekt phishingu. Dotknięci nim ludzie często rezygnują z aktywności online, co z kolei ogranicza ich dostęp do kluczowych informacji i niezbędnych usług. Dodatkowo, wyciek danych osobowych nierzadko generuje kosztowne procesy sądowe, wiążące się z koniecznością wypłaty odszkodowań. Podsumowując, phishing to ryzyko, które się po prostu nie opłaca.

Jak phishing wpływa na firmy i instytucje?

Phishing to poważne zagrożenie, które dotyka firmy niezależnie od ich wielkości i profilu działalności. Udany atak może mieć bardzo poważne konsekwencje, wpływając negatywnie na sytuację finansową, reputację oraz zdolność do normalnego funkcjonowania przedsiębiorstwa. Jakie są najczęstsze, negatywne skutki tego procederu?

- Utrata wrażliwych danych: Kradzież istotnych informacji o klientach lub wewnętrznych danych firmy może prowadzić do szantażu, a nawet sprzedaży tych danych konkurencji,

- Naruszenie przepisów RODO: Wiąże się z dotkliwymi karami pieniężnymi,

- Straty finansowe: Nie ograniczają się one jedynie do kradzieży środków, obejmują również wydatki związane z usunięciem skutków ataku, odzyskiwaniem utraconych danych oraz wdrażaniem ulepszonych systemów zabezpieczeń. Dodatkowe koszty generuje obsługa prawna incydentu oraz spadek efektywności pracy,

- Nadszarpnięcie reputacji i zaufania do firmy: Odbudowanie nadszarpniętego wizerunku i odzyskanie zaufania klientów to proces długotrwały i kosztowny,

- Paraliż systemów IT: Ataki typu ransomware, których przyczyną często jest właśnie phishing, potrafią sparaliżować całe systemy IT. Utrudnia to realizację zamówień, wstrzymuje świadczenie usług, a także zakłóca bieżącą działalność przedsiębiorstwa,

- Kradzież własności intelektualnej: Wyciek poufnych tajemnic handlowych może dać przewagę konkurencyjną innym firmom, a patenty i projekty mogą zostać skradzione.

Aby zminimalizować zagrożenie phishingiem, przedsiębiorstwa powinny przyjąć strategiczne podejście. Kluczowe znaczenie mają regularne szkolenia z zakresu cyberbezpieczeństwa dla pracowników, jak również wdrożenie zaawansowanych systemów informatycznych chroniących przed atakami. Nie mniej ważne jest opracowanie i wdrożenie skutecznych procedur reagowania na incydenty związane z cyberbezpieczeństwem.

Jak rozpoznać wiadomości podejrzane o phishing?

Podejrzane wiadomości, zarówno e-maile, jak i SMS-y, posiadają charakterystyczne sygnały ostrzegawcze, na które warto być wyczulonym. Przede wszystkim, zwróć uwagę na potencjalne błędy językowe – literówki, błędy gramatyczne, a nawet nieprawidłowa interpunkcja powinny od razu wzbudzić Twoją czujność. Kolejnym sygnałem alarmowym jest adres URL. Czy wydaje się dziwny, zawiera literówki, albo przekierowuje w zupełnie inne miejsce, niż sugeruje treść wiadomości? To może być próba oszustwa. Dodatkowo, jeśli wiadomość pochodzi od nieznanego nadawcy i żąda podania poufnych informacji, takich jak numery kart kredytowych lub dane logowania, potraktuj to jako poważne zagrożenie. Manipulacja czasem i emocjami to kolejna taktyka oszustów. Presja natychmiastowego działania lub próby wzbudzenia strachu poprzez groźby powinny zapalić czerwoną lampkę. Ponadto, obecność niepoprawnych polskich znaków diakrytycznych często wskazuje na to, że wiadomość jest fałszywa. Pamiętaj, aby dokładnie weryfikować wiadomości, które trafiają do Twojego spamu – nigdy nie wiadomo, co się tam kryje.

Jak zabezpieczyć się przed phishingiem?

Phishing stanowi poważne niebezpieczeństwo, ale skuteczna obrona jest możliwa. Kluczem jest zachowanie czujności i kierowanie się zdrowym rozsądkiem – pośpiech jest złym doradcą. Zanim zdecydujesz się kliknąć link lub otworzyć załącznik, poświęć chwilę na ocenę wiarygodności wiadomości.

- czy znasz nadawcę?

- czy treść wydaje się sensowna w kontekście waszych relacji?

Dokładnie przyjrzyj się adresowi URL, upewniając się, że protokół „https://” jest obecny, a certyfikat SSL ważny. Bądź wyczulony na literówki lub nietypowe znaki – oszustwa często kryją się w pozornie niewidocznych szczegółach. Oprócz tego, nie zapominaj o silnym oprogramowaniu antywirusowym i jego regularnych aktualizacjach. Dobry program potrafi rozpoznać i zablokować złośliwe oprogramowanie, które często stanowi narzędzie w rękach phisherów. Aktualizacje zaś zapewniają ochronę przed najnowszymi, stale ewoluującymi zagrożeniami. Kiedy tylko to możliwe, włącz uwierzytelnianie dwuskładnikowe (2FA) – stanowi ono dodatkową barierę zabezpieczającą twoje konta, zwłaszcza te pocztowe i bankowe, nawet w przypadku kradzieży hasła. Korzystaj z menedżera haseł, który nie tylko wygeneruje silne i unikalne hasła, ale również bezpiecznie je przechowa. Unikaj pokusy używania tego samego hasła do różnych serwisów, ponieważ wyciek jednego z nich może narazić na szwank pozostałe. Regularna zmiana haseł, zwłaszcza tych najważniejszych, znacząco ogranicza ryzyko wykorzystania skradzionych danych. Tworząc nowe hasło, zadbaj o jego złożoność – kombinacja liter (małych i wielkich), cyfr i znaków specjalnych to podstawa. Unikaj oczywistych słów i zwrotów, które łatwo odgadnąć. Każde podejrzane wiadomości i strony internetowe zgłaszaj do CERT Polska lub innej odpowiedniej instytucji – twoje zgłoszenie może przyczynić się do ochrony innych użytkowników. Nieustannie poszerzaj swoją wiedzę na temat phishingu, śledź najnowsze techniki stosowane przez oszustów. Im więcej wiesz, tym łatwiej rozpoznasz próbę ataku. Zachowaj szczególną ostrożność przy otwieraniu załączników, zwłaszcza od nieznanych nadawców. Zawsze skanuj je programem antywirusowym. Podobnie, ostrożnie podchodź do klikania w linki zawarte w podejrzanych wiadomościach. W razie jakichkolwiek wątpliwości, zamiast klikać w link, wpisz adres strony bezpośrednio w przeglądarce.

Jakie zabezpieczenia mogą pomóc w walce z phishingiem?

Obrona przed phishingiem opiera się na mocnych zabezpieczeniach. Podstawą są:

- program antywirusowy,

- zapora sieciowa, które stanowią pierwszą linię frontu.

Uwierzytelnianie dwuskładnikowe (2FA) to dodatkowa warstwa ochrony, która znacząco wzmacnia bezpieczeństwo kont w sieci. Natomiast menedżer haseł, generując i przechowując skomplikowane hasła, pozwala uniknąć stosowania prostych, łatwych do odgadnięcia kombinacji. Nie można zapominać o regularnych aktualizacjach systemów, ponieważ one zamykają luki, które mogłyby zostać wykorzystane przez cyberprzestępców. Dodatkowo, certyfikaty SSL/TLS szyfrują przesyłane dane, zabezpieczając wrażliwe informacje, na przykład podczas transakcji online.

Jak zgłaszać przypadki phishingu?

Zgłaszanie prób phishingu to niezwykle istotna sprawa. Dzięki temu aktywnie uczestniczysz w walce z cyberprzestępczością i jednocześnie ostrzegasz innych internautów przed potencjalnym niebezpieczeństwem. Ale gdzie właściwie możesz zgłosić taki incydent? Masz kilka opcji do wyboru:

- CERT Polska udostępnia formularz zgłoszeniowy na stronie incydent.cert.pl. Możesz również wysłać e-mail bezpośrednio na adres cert@cert.pl. To sprawny sposób, by poinformować ich o nowym zagrożeniu,

- skontaktuj się z działem obsługi klienta Twojego banku lub innej instytucji, której nazwę wykorzystali przestępcy – z pewnością podejmą odpowiednie działania,

- zgłoś sprawę dostawcom przeglądarek. Zgłoszenie fałszywej strony internetowej skutkuje jej zablokowaniem, co znacząco podnosi poziom bezpieczeństwa pozostałych użytkowników.

Uwierz, to naprawdę działa! Z każdym Twoim zgłoszeniem stajesz się realnym wsparciem w zwalczaniu oszustw. Nie zwlekaj, Twoja reakcja ma ogromne znaczenie.